OPENCLAW_v2026.4.22_PATCH.

BEYOND_CVE_FIX_SECURITY.

Im April 2026, parallel zur weltweiten Verbreitung von OpenClaw (ehemals Moltbot), haben auch die Angriffe auf KI-Agenten-Frameworks eine neue Intensität erreicht. Die am 22. April veröffentlichte Schwachstelle CVE-2026-35652 deckte eine kritische Lücke bei der OAuth2-Validierung in komplexen Redirect-Flows auf. Dieser Leitfaden führt Sie durch die vollständige Behebung dieser Lücke und stellt die Meilensteine von v2026.4.22 in Sachen Grok-Vision und Microsoft Teams Integration vor.

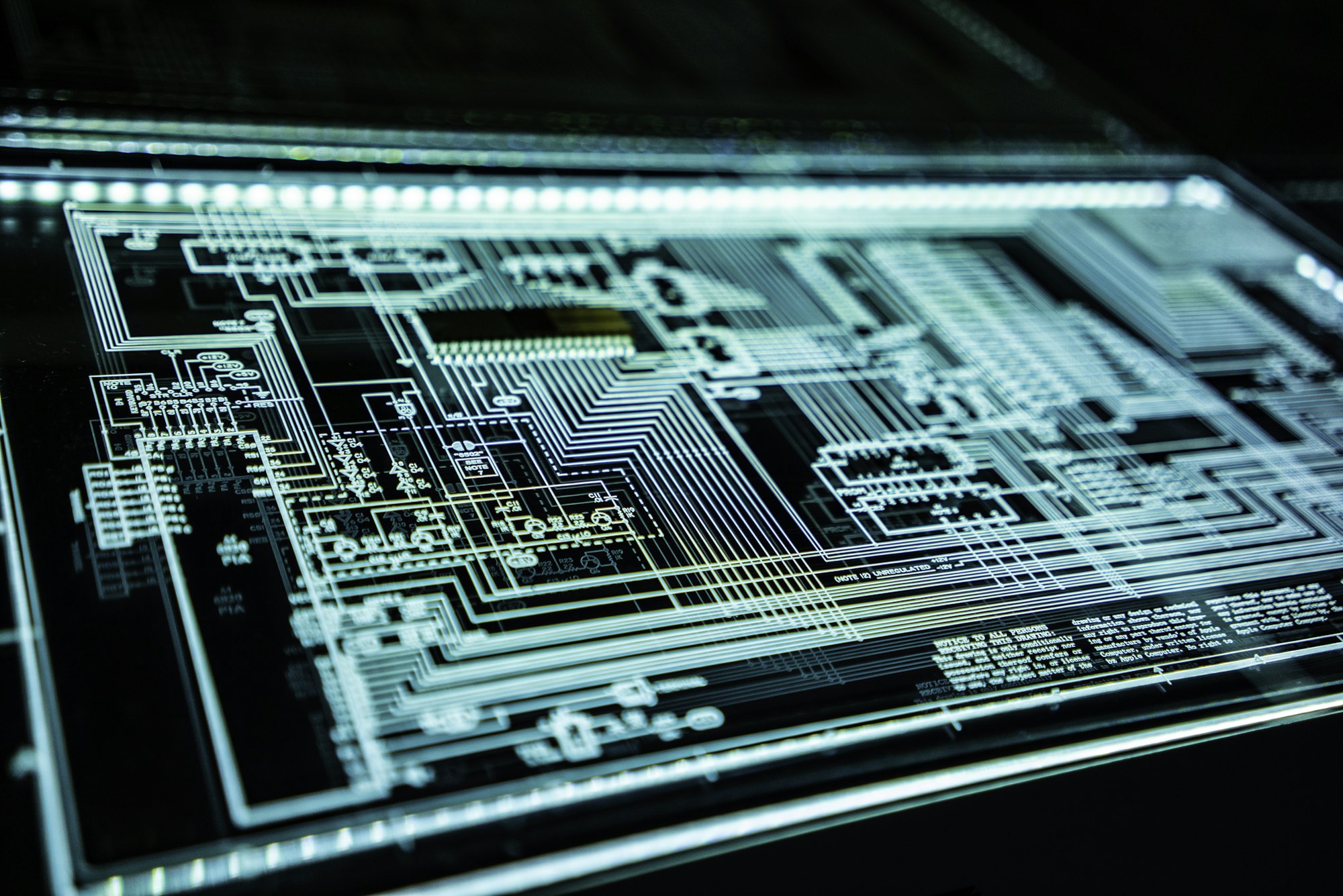

1. Hintergrund: Evolution der OpenClaw-Architektur im Jahr 2026

Seit der Umbenennung von Moltbot in OpenClaw Ende 2025 und der Einführung der proprietären Gateway-Architektur hat sich das Framework zur Standard-Infrastruktur für regulierte Branchen wie Finanzen und Gesundheitswesen entwickelt. Doch Komplexität schafft Angriffsflächen. Ein KI-Agent im Jahr 2026 ist kein bloßes Chat-Fenster mehr; er verfügt oft über Lese-/Schreibrechte für Dateisysteme und Zugriff auf Banking-APIs. Die Sicherung dieser Kontrolle ist zur obersten Priorität geworden.

2. Schwachstellen-Analyse: Der verdeckte Pfad zur Autorisierungsumgehung

Die Lücke liegt in der Komponente `gateway-auth-handler`. In betroffenen Versionen konnte bei verteilten Deployments die `Origin`-Header-Prüfung bei OAuth-Callbacks umgangen werden. Ein Angreifer konnte eine bösartige URL konstruieren, die beim Anklicken durch einen authentifizierten Administrator den Session-Token unbemerkt an einen Hacker-Server weiterleitete.

"In Unternehmensumgebungen steuert OpenClaw oft Banking-Agenten oder sensible Code-Repositories. CVE-2026-35652 bedeutet, dass Ihr KI-Assistent unbemerkt zum Spion für Angreifer werden kann." —— MACGPU Security Lab

3. Upgrade Runbook: Von Docker-Images bis zur Hardware-Härtung

4. v2026.4.22 Features: xAI (Grok) Vision-Integration

Das Highlight dieser Version ist die tiefe Integration von Grok-2-Vision. Auf unseren Remote-Mac-Nodes mit M4 Ultra stieg die Inferenzgeschwindigkeit im Vergleich zur offiziellen Web-API um 40 %, dank des neuen Streaming WebSocket 2.0 Protokolls.

5. Microsoft Teams Enterprise Governance

OpenClaw v2026.4.22 führt den Teams Enterprise Connector ein. Agenten können nun die Rollen von Mitarbeitern in Azure AD erkennen und mehrstufige Genehmigungsprozesse direkt in Teams-Kanälen via Adaptive Cards 2.0 auslösen.

6. Fehlerbehebung: OAuth 401 Fehler nach dem Upgrade lösen

Falls Sie nach der Migration auf 401-Fehler stoßen, liegt dies meist am neuen **Drift Check**. Wenn die Zeit Ihres Remote-Mac-Nodes mehr als 2 Sekunden von der NTP-Zeit abweicht, schlägt die SSO-Validierung fehl. Synchronisieren Sie die Uhrzeit mit `sudo sntp -sS pool.ntp.org`.

7. Fazit: Sicherheit als Fundament der KI-Infrastruktur

Die Behebung von CVE-2026-35652 ist nur der Anfang. Die Bereitstellung von **OpenClaw auf privaten Remote-Mac-Nodes von MACGPU** bietet durch physische Isolierung und Secure Enclave Härtung das derzeit höchste Sicherheitsniveau für Ihre KI-Assets im Jahr 2026.