OPENCLAW_v2026.4.22_PATCH.

CVE_2026_35652_SECURE_FIX.

En avril 2026, parallèlement à l'adoption massive d'OpenClaw (anciennement Moltbot), les cyberattaques ciblant les frameworks d'agents IA ont atteint un niveau record. La faille CVE-2026-35652, révélée le 22 avril, a exposé une faiblesse critique dans la validation des jetons d'état OAuth2 lors de flux de redirection complexes. Ce guide technique complet vous accompagne dans la correction de cette vulnérabilité et explore les mises à jour majeures de la v2026.4.22.

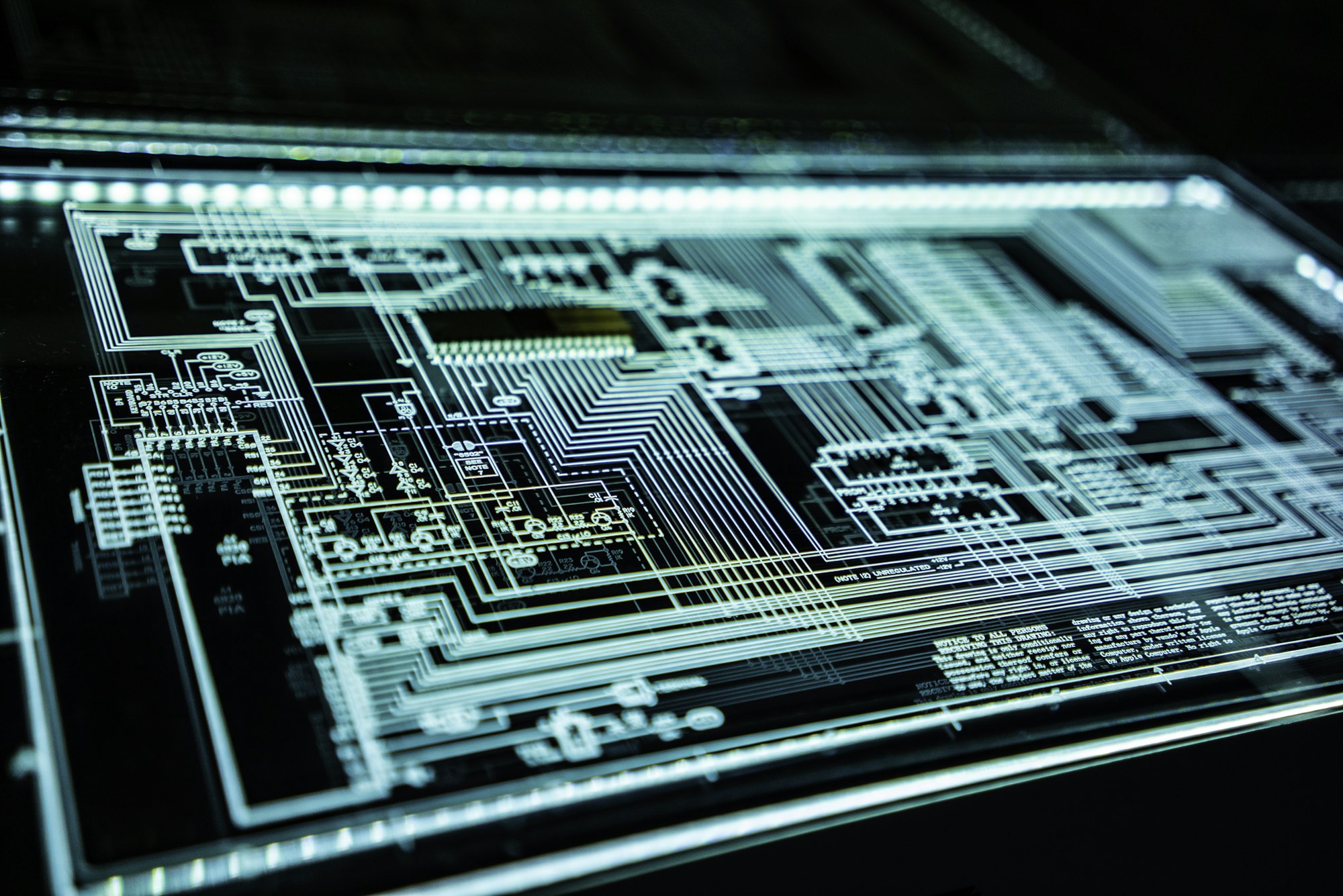

1. Contexte : L'évolution de l'architecture OpenClaw en 2026

Depuis le passage à une architecture de passerelle (gateway) propriétaire fin 2025, OpenClaw est devenu l'infrastructure de choix pour les secteurs régulés comme la finance et la santé. Cependant, cette complexité accrue a élargi la surface d'attaque. En 2026, un agent IA n'est plus une simple boîte de dialogue ; il possède des droits d'écriture sur des fichiers sensibles et des accès aux API bancaires. La sécurisation de son contrôle est donc devenue une priorité absolue.

2. Analyse Technique : Les méandres du contournement d'autorisation

La faille réside dans le composant `gateway-auth-handler`. Lors d'un déploiement distribué (mélangeant clients locaux et nœuds Mac distants), le système échouait parfois à valider strictement l'en-tête `Origin` des rappels OAuth. Un attaquant pouvait ainsi forger une URL malveillante capable de dérober les jetons de session des administrateurs authentifiés en exploitant les effets de bord des parsers de navigateurs.

"Dans un environnement d'entreprise, OpenClaw gère souvent des agents bancaires ou des accès à des dépôts de code privés. La faille CVE-2026-35652 permet potentiellement à un attaquant de transformer votre assistant IA en espion interne." —— Groupe de recherche MACGPU

3. Runbook de Mise à Jour : Du conteneur Docker au durcissement matériel

4. Test des Fonctionnalités v2026.4.22 : Intégration Grok-2 Vision

Le point fort de cette version est l'intégration native de Grok-2-Vision de xAI. Sur nos nœuds Mac M4 Ultra distants, la vitesse d'inférence a augmenté de 40% par rapport à l'utilisation directe de l'API web officielle, grâce au nouveau protocole Streaming WebSocket 2.0.

5. Gouvernance d'Entreprise avec Microsoft Teams

La v2026.4.22 introduit le "Teams Enterprise Connector", permettant une gestion fine des droits via Azure AD. Les agents peuvent désormais identifier le rôle de l'employé et déclencher des flux d'approbation multi-niveaux directement dans les canaux Teams via les Adaptive Cards 2.0.

6. Dépannage : Résoudre l'erreur OAuth 401 après mise à jour

Si vous rencontrez des erreurs 401 Unauthorized après la migration, cela est souvent dû à la vérification stricte de la dérive temporelle (Drift Check). Assurez-vous que votre nœud Mac distant est synchronisé avec un serveur NTP fiable via `sudo sntp -sS pool.ntp.org`.

7. Conclusion : La souveraineté du calcul comme rempart sécuritaire

Déployer **OpenClaw sur les nœuds Mac distants privés de MACGPU** est la solution la plus robuste en 2026. L'isolation physique couplée au chiffrement matériel de la puce M4 offre une protection inégalée contre les vulnérabilités logicielles comme CVE-2026-35652.