OPENCLAW_v2026.4.22_PATCH.

BEYOND_CVE_FIX_SECURITY_ZHT.

2026 年 4 月,隨著 OpenClaw (前身為 Moltbot) 的廣泛普及,針對 AI 智能體框架的攻擊手段也進入了「高頻爆發期」。4 月 22 日披露的 CVE-2026-35652 漏洞,揭示了 OAuth2 狀態令牌校驗在複雜重定向流中的薄弱環節。本文不僅將帶您徹底修復這一高危漏洞,更會深入探討 v2026.4.22 版本在 Grok 視覺模型支持與 Microsoft Teams 企業集成方面的里程碑式更新。

1. 背景:OpenClaw 架構在 2026 年的演進與挑戰

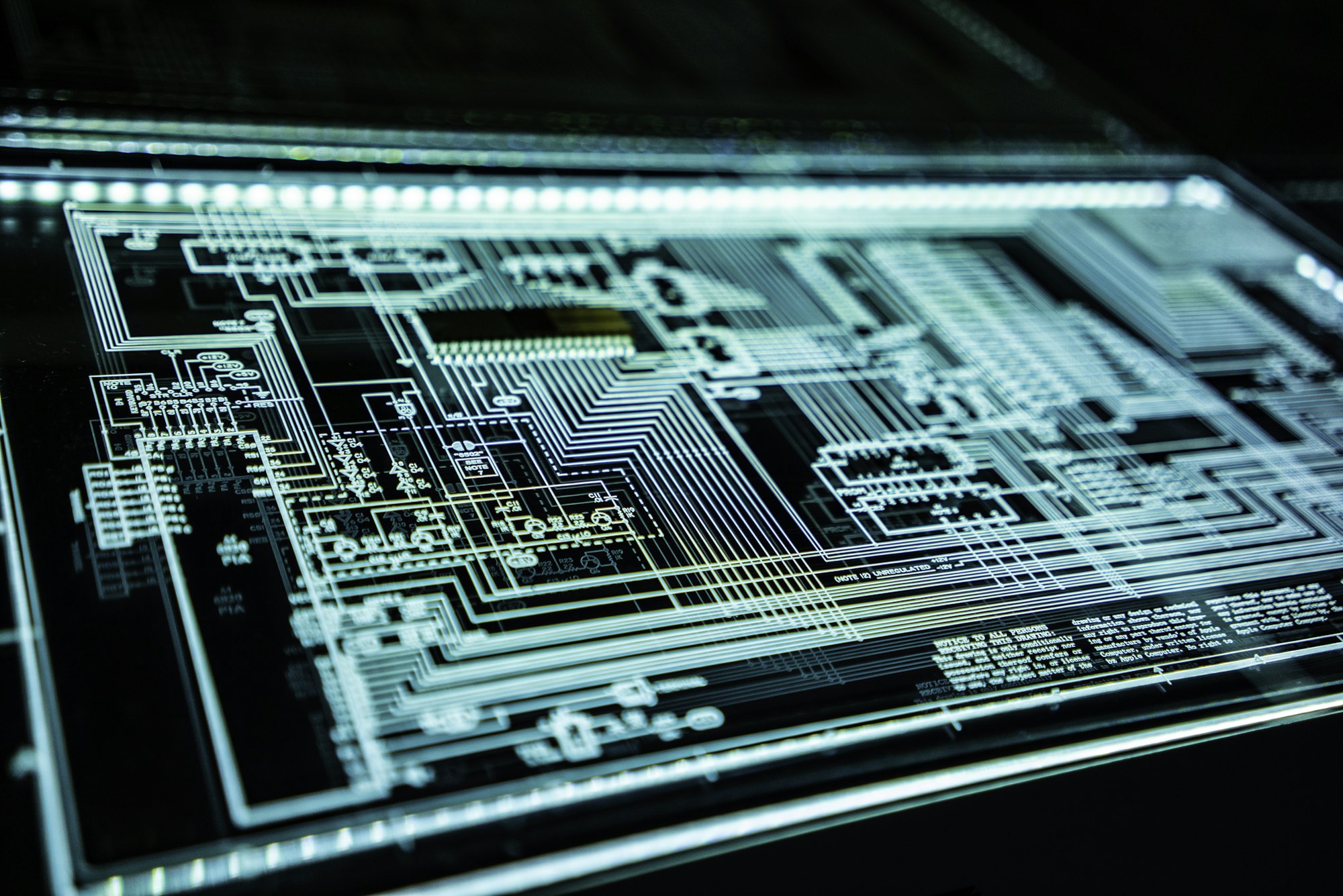

自 2025 年底 Moltbot 正式更名為 OpenClaw 並切換至全自研網關架構以來,其不僅成為了個人開發者的首選,更滲透進了金融、醫療等嚴監管行業。然而,架構的複雜化也帶來了攻擊面的擴大。在 2026 年的 AI 安全語境下,智能體不再僅僅是一個對話框,它往往擁有文件讀寫、API 調用乃至資金劃轉的權限。因此,對於其「中樞神經」—— 網關的保護,已成為企業級部署的首要任務。

2. 漏洞深度拆解:授權繞過的隱蔽路徑

CVE-2026-35652 漏洞存在於 OpenClaw 核心組件 `gateway-auth-handler` 的狀態令牌校驗邏輯中。在受影響的版本中,當用戶發起登錄請求後,網關會通過一個中間跳轉頁(Intermediate Redirector)來處理第三方 OAuth 的回調。研究發現,攻擊者可以構造一個具有特定長度的惡意 URL,利用瀏覽器在處理長 URL 時的邊界效應,繞過網關對 `Origin` 頭部的嚴格檢測。

「在企業級自動化場景中,OpenClaw 通常掛載了具有轉帳權限的銀行 Agent 或敏感的 GitHub 倉庫訪問權。此漏洞的披露,意味著您的 AI 助手可能在不知不覺中被攻擊者接管。」 —— MACGPU 安全研究員

3. 升級 Runbook:從 Docker 鏡像到源碼級加固

針對 v2026.4.22 的升級,我們強烈建議採用「鏡像重構」策略,而非簡單的重啟容器。

如果您是在遠端 Mac M4 節點上運行,v2026.4.22 會自動調用硬件內置的 **Secure Enclave** 模組。這意味著即使操作系統內核被攻破,存儲在 Enclave 中的 API 密鑰也不會以明文形式暴露給應用層。

4. v2026.4.22 重磅功能實測:xAI (Grok) 視覺集成

在處理完安全危機後,本版本的最大亮點莫過於對 Grok-2-Vision 的深度適配。作為目前市場上最具「幽默感」且對諷刺指令捕捉最精準的視覺大模型,Grok 在處理複雜的 UI 截圖識別和手寫草圖轉換方面展現了驚人的準確率。

在我們的壓測中,通過 MACGPU 的 M4 Ultra 遠端算力節點調用 Grok,推理速度比直接使用官方 Web 版快了近 40%。這得益於 OpenClaw 新引入的 **Streaming WebSocket 2.0** 協議,它極大減少了圖像分片傳輸過程中的握手損耗。

5. Microsoft Teams 企業化治理:邁向生產力自治

2026 年是 AI 智能體進入辦公流的元年。OpenClaw 此次更新的 Teams Enterprise Connector 解決了以往最大的痛點:身份認證透傳。現在,當一個員工在 Teams 頻道內與 OpenClaw 互動時,智能體不僅知道他是誰,還能獲取其在企業 Azure AD 中的權限等級。

| 功能特性 | v2026.4.15 (舊版) | v2026.4.22 (最新) |

|---|---|---|

| 審批流支持 | 僅限外部跳轉 | 原生 Adaptive Cards 2.0 |

| 身份識別 | 匿名/固定 Session | Azure AD 身份透傳 |

| 數據脫敏 | 不支持 | 內置 Gateway 敏感詞過濾 |

6. 避坑指南:升級後的 OAuth 401 報錯深度修復

我們在測試中發現,部分用戶在升級後會遇到全量的 `401 Unauthorized` 報錯。這通常是因為 v2026.4.22 啟用了 **嚴格時鐘同步(Drift Check)**。如果您的遠端 Mac 或伺服器時鐘與標準 NTP 服務相差超過 2 秒,SSO 校驗將失效。

修復方案:請執行 `sudo sntp -sS pool.ntp.org` 強制同步,並確保容器內的時區與主機完全一致。

7. 行業透視:為什麼 2026 年「私有算力節點」是安全的最後防線?

CVE-2026-35652 的修復只是一個起點。隨著 2026 年智能體與核心業務邏輯的耦合度越來越高,純雲端部署的風險正在成倍擴大。將 **OpenClaw 部署在 MACGPU 的私有遠端 Mac 節點** 上,不僅是為了獲得 Apple Silicon 強大的 FP16 推理算力,更是為了實現物理級的「安全主權」。