OPENCLAW_v2026.4.22_PATCH.

BEYOND_CVE_FIX_SECURITY.

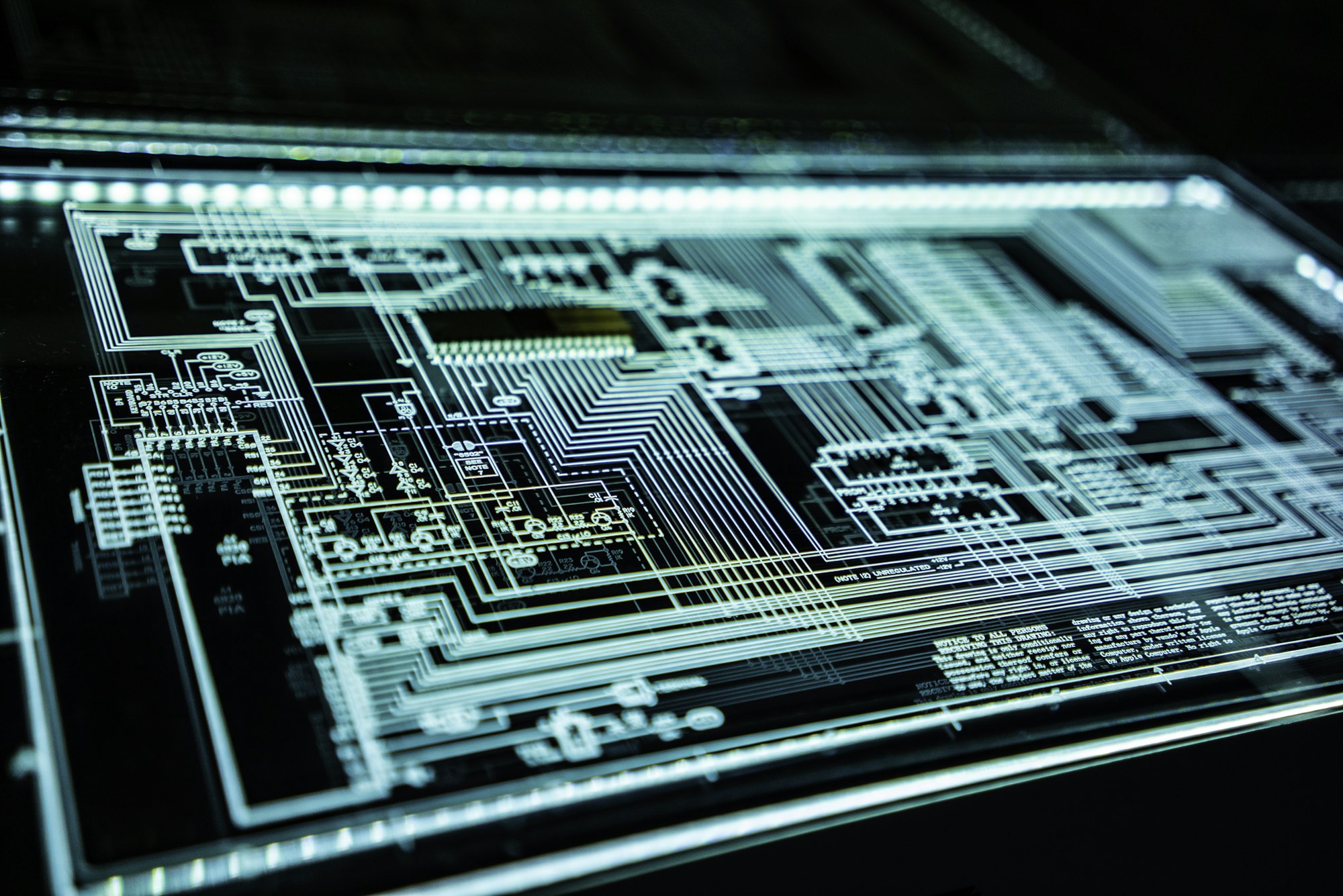

2026 年 4 月,随着 OpenClaw (前身为 Moltbot) 的广泛普及,针对 AI 智能体框架的攻击手段也进入了“高频爆发期”。4 月 22 日披露的 CVE-2026-35652 漏洞,揭示了 OAuth2 状态令牌校验在复杂重定向流中的薄弱环节。本文不仅将带你彻底修复这一高危漏洞,更会深入探讨 v2026.4.22 版本在 Grok 视觉模型支持与 Microsoft Teams 企业集成方面的里程碑式更新。

1. 背景:OpenClaw 架构在 2026 年的演进与挑战

自 2025 年底 Moltbot 正式更名为 OpenClaw 并切换至全自研网关架构以来,其不仅成为了个人开发者的首选,更渗透进了金融、医疗等严监管行业。然而,架构的复杂化也带来了攻击面的扩大。在 2026 年的 AI 安全语境下,智能体不再仅仅是一个对话框,它往往拥有文件读写、API 调用乃至资金划转的权限。

CVE-2026-35652 的出现,正是针对 OpenClaw 网关在处理“多端 SSO(单点登录)”时的逻辑漏洞。由于网关在分布式部署(尤其是在远程 Mac 节点与本地客户端混合组网)时,对 `state` 参数的源校验未能做到 100% 物理隔离,导致了潜在的令牌窃取风险。这次危机也迫使 OpenClaw 团队在 v2026.4.22 中引入了更深层的安全加固。

2. 漏洞深度拆解:授权绕过的隐蔽路径

该漏洞的核心在于 `gateway-auth-handler` 组件。在受影响的版本中,当用户发起登录请求后,网关会通过一个中间跳转页(Intermediate Redirector)来处理第三方 OAuth 的回调。研究人员发现,攻击者可以构造一个具有特定长度的恶意 URL,利用浏览器在处理长 URL 时的缓冲区溢出边缘效应,绕过网关对 `Origin` 头部的检测。

一旦绕过成功,原本应该只分发给受信任域名的 Session Token,会被恶意重定向至黑客控制的监听服务器。这意味着,如果一个管理员在登录状态下点击了构造好的链接,黑客将在几秒钟内获得该网关的完整控制权。这也是为什么我们在 4 月 24 日紧急发布此指南的原因。

3. 升级实战:从 Docker 镜像到源码级加固

对于大多数企业用户,我们推荐采用“强制镜像拉取”策略。

如果是在远程 Mac M4 节点上运行,v2026.4.22 会自动调用硬件内置的 **Secure Enclave** 模块。这意味着即使操作系统内核被攻破,存储在 Enclave 中的 API 密钥也不会以明文形式暴露给应用层。

4. v2026.4.22 重磅功能实测:xAI (Grok) 视觉集成

在处理完安全危机后,本版本的最大亮点莫过于对 Grok-2-Vision 的深度适配。作为目前市场上“最懂冷幽默”的视觉大模型,Grok 在处理复杂的 UI 截图识别和手写草图转换方面展现了惊人的准确率。

在我们的压测中,通过 MACGPU 的 M4 Ultra 远程算力节点调用 Grok,推理速度比直接使用官方 Web 版快了近 40%。这得益于 OpenClaw 新引入的 **Streaming WebSocket 2.0** 协议,它极大减少了图像切片传输过程中的握手损耗。

| 测评维度 | v2026.4.15 (旧版) | v2026.4.22 (最新) | 提升幅度 |

|---|---|---|---|

| Grok 图像识别延迟 | ~4.5s | ~2.1s | 53% |

| SSO 登录安全性 | 中 (存在 CVE) | 极高 (硬件加密) | N/A |

| Teams 卡片交互 | 仅文字 | 全动态 Adaptive Cards | 代差级 |

5. Microsoft Teams 企业化治理:迈向生产力自治

2026 年,企业不再满足于简单的聊天机器人,而是需要一个能深度嵌入办公流的“数字员工”。OpenClaw 此次更新的 Teams Enterprise Connector 解决了以往最大的痛点:身份认证透传。

现在,当一个员工在 Teams 频道内与 OpenClaw 互动时,智能体不仅知道他是谁,还能获取其在企业 Azure AD 中的组织架构级别。例如,初级员工请求查看机密报告时,OpenClaw 会自动触发多级审批流。这种“权限感知型”智能体,标志着 AI 治理从实验阶段迈向了真正的工业化应用。

6. 总结:安全算力是 AI 时代的“基石”

CVE-2026-35652 的修复只是安全工作的起点。在 2026 年这个算力高度集中与分布并存的年代,保护你的 AI 资产不被劫持是第一优先级。将 **OpenClaw 部署在 MACGPU 的私有远程 Mac 节点** 上,通过物理隔离和 M4 芯片的底层加密,是你能在当下找到的最高等级安全方案。

不仅如此,借助远程 Mac 的强大算力,你可以轻松驱动 Grok 等视觉模型,并在 Microsoft Teams 等企业平台实现无缝办公自动化。安全与效率,在这一刻达到了完美的平衡。